กรณีศึกษา: Phishing การโจมตีเพื่อแทรกแซงการเลือกตั้งประธานาธิบดีสหรัฐฯ ปี 2016

“ขอนำกรณีศึกษา การโจมตีในรูปแบบ Phishing ที่ใช้แทรกแซงการเลือกตั้งประธานาธิบดีสหรัฐฯ ปี 2016 ท่านจะได้ข้อคิดบางอย่าง ว่าแฮกเกอร์ไม่ใช้เทคโนโลยีที่ได้ซับซ้อน แต่ให้ผลลัพธ์ที่รุนแรง ที่สำคัญก็คือ แฮกเกอร์ใช้ประโยชน์จากความผิดพลาดและความไม่รู้เท่าทันของคน นั่นเอง

ในยุคดิจิทัลโลกเต็มไปด้วยการสื่อสารของข้อมูล ที่มีการเชื่อมโยงโดยอินเทอร์เน็ตซึ่งเป็นสื่อกลาง ด้วยเทคโนโลยีทุกอย่างดูแล้วสดใส แต่ในประเด็นของภัยคุกคามหรือการโจมตีที่เกิดขึ้นบนโลกไซเบอร์นั้น ถือเป็นเรื่องที่มิอาจมองข้าม เมื่อเทคโนโลยีเจริญก้าวหน้า การโจมตีที่เกิดขึ้นบนโลกไซเบอร์ก็ได้พัฒนาให้ก้าวตามมาเช่นกัน

สิ่งหนึ่งที่เห็นได้จาก รายงานภัยคุกคามด้านความปลอดภัยบนอินเทอร์เน็ต (Internet Security Threat Report – ISTR) ของบริษัทการรักษาความปลอดภัยทางไซเบอร์ (Symantec) ฉบับที่ 22 เมื่อเดือนเมษายน ค.ศ.2017 ที่ให้ภาพรวมเกี่ยวกับสถานการณ์ภัยคุกคาม รวมถึงข้อมูลเชิงลึกของการโจมตีที่เกิดขึ้นบนโลกไซเบอร์

อย่างเช่น การโจมตีเพื่อแทรกแซงกระบวนการเลือกตั้งประธานาธิบดีสหรัฐฯ ในปี ค.ศ.2016 ที่บรรดาเหล่าแฮกเกอร์ ได้ทำการโจมตีผ่านการใช้อีเมลในทางเทคนิคเรียกการโจมตีนี้ว่า Spear Phishing (การหลอกลวงด้วยการพุ่งเป้าเจาะจงไปที่เหยื่อกลุ่มใดกลุ่มหนึ่งอย่างชัดเจน)

ร่วมกับความไม่รู้เท่าทันของผู้ใช้มาเป็นอาวุธ ณ เวลานี้ก็ยังคงเป็น สิ่งอันตรายที่เกิดไปทั่วโลก ถือเป็นเรื่องน่าศึกษาและควรค่าแก่การเรียนรู้ โดยบทความ ในฉบับมีมุมมองและรายละเอียดที่น่าสนใจดังนี้

Phishing การโจมตีแบบเจาะจงเป้าหมาย

อ้างข้อมูลมาจากบทความ How Russia ‘Hacked’ Us In 2016 [And What We Did Wrong] ที่ถูกเขียนโดย ฮาโรลด์ สตาร์ค ซึ่งได้มีการกล่าวถึงเหตุการณ์ในช่วงปี ค.ศ.2016 ขณะที่ ฮิลลารี คลินตัน กำลังหาเสียงขับเคี่ยวกับ เบอร์นี แซนเดอร์ สว.พรรคเดียวกัน เพื่อคัดเลือกเป็นตัวแทนของพรรคเดโมแครต

สุดท้าย ฮิลลารี คลินตัน ชนะได้ไปชิงตำแหน่งประธานาธิบดีกับ โดนัลด์ ทรัมป์ ตัวแทนของพรรครีพับลิกัน ซึ่งหลังจากนั้นการโจมตีเพื่อแทรกแซงกระบวนการเลือกตั้งของสหรัฐฯ ได้เกิดขึ้น โดยมีแฮกเกอร์มือดีได้แฮกข้อมูลอีเมลแบบเจาะจงเป้าหมาย (Spear Phishing)

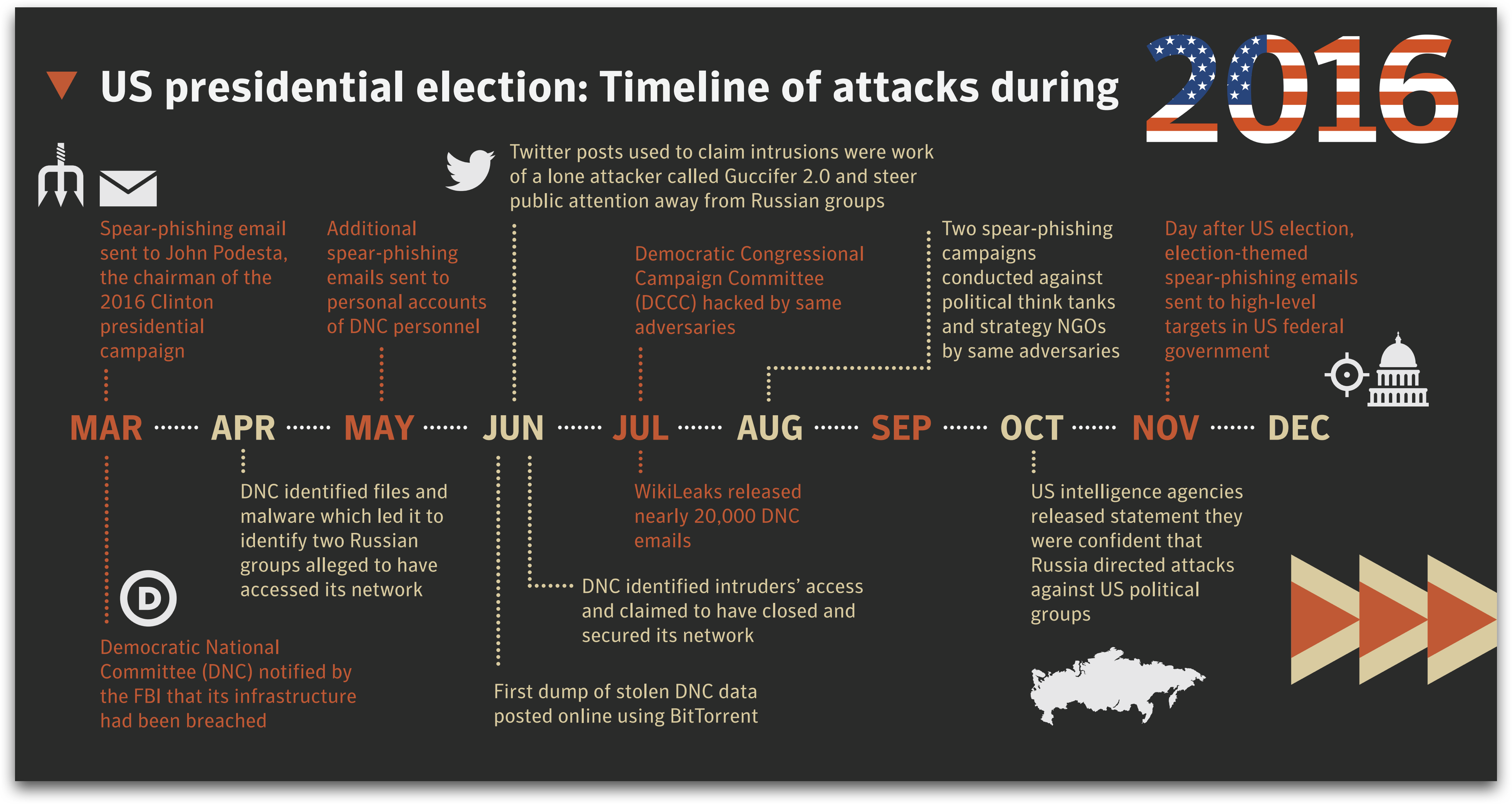

โดยมุ่งไปที่คณะกรรมการการเลือกตั้งของพรรคเดโมแครต (Democratic National Committee หรือ DNC) ทำการขโมยอีเมลที่สำคัญๆ จากคณะกรรมการการเลือกตั้งของพรรคฯ ช่วงมกราคมปี ค.ศ.2015 ถึง พฤษภาคมปี ค.ศ.2016 และส่งไปให้วิกิลีกส์ (Wikileak) เว็บไซต์ที่แฉข้อมูลเรื่องน่าอับอายในช่วงกรกฎาคมปี ค.ศ.2016

อีกทั้งอีเมล ของหัวหน้าทีมหาเสียงของ ฮิลลารี คลินตัน อย่าง จอห์น โพเดสตา ก็โดนแฮกไปแฉเหมือนกัน ในมุมมองเห็นได้ชัดเจนว่า แฮกเกอร์นั้นพุ่งเป้ามาเพื่อเล่นงาน ฮิลลารี คลินตัน เพราะข้อมูลที่ถูกแฉนั้นส่งผลต่อภาพลักษณ์ของเธอได้ไม่น้อย

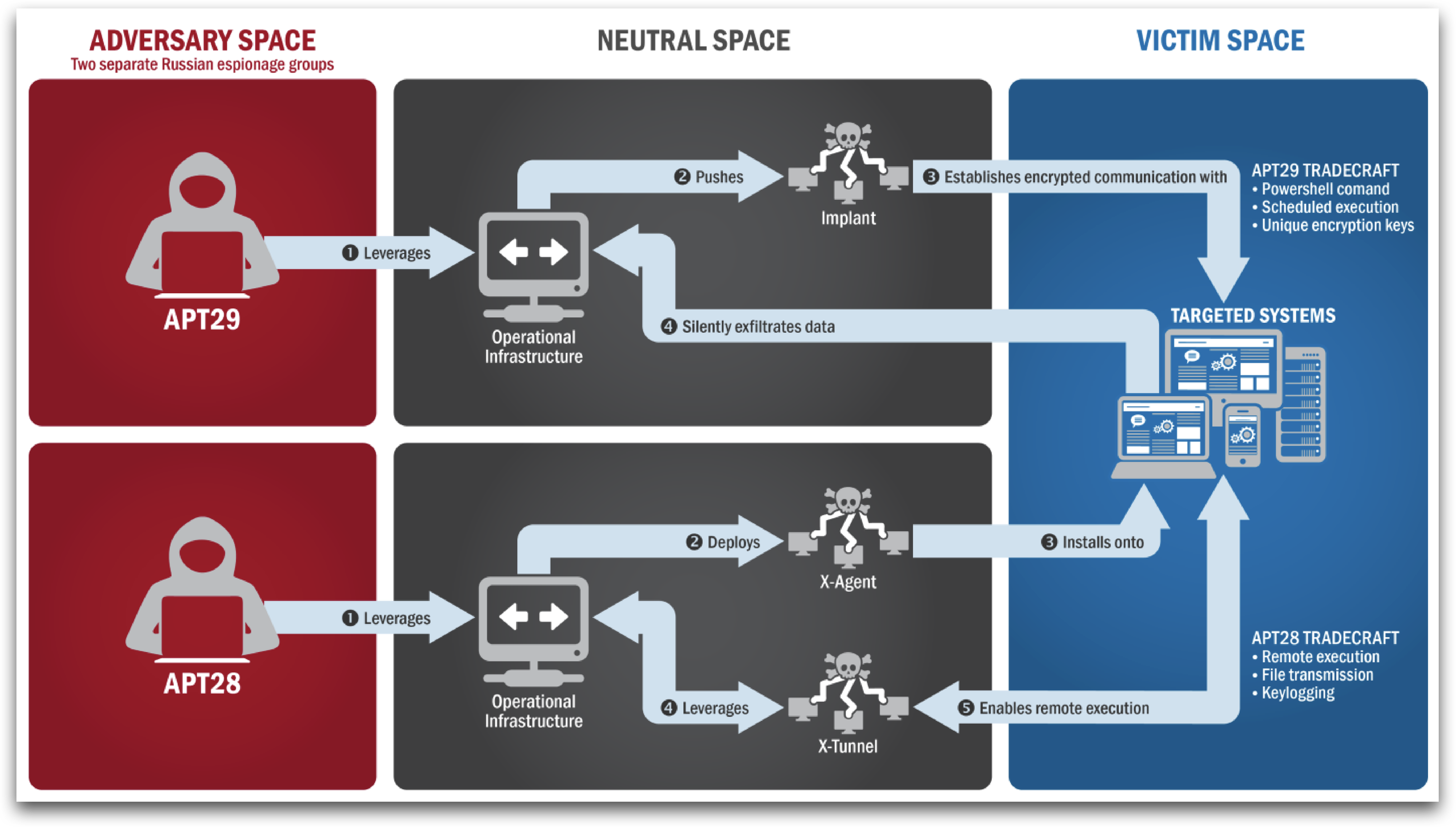

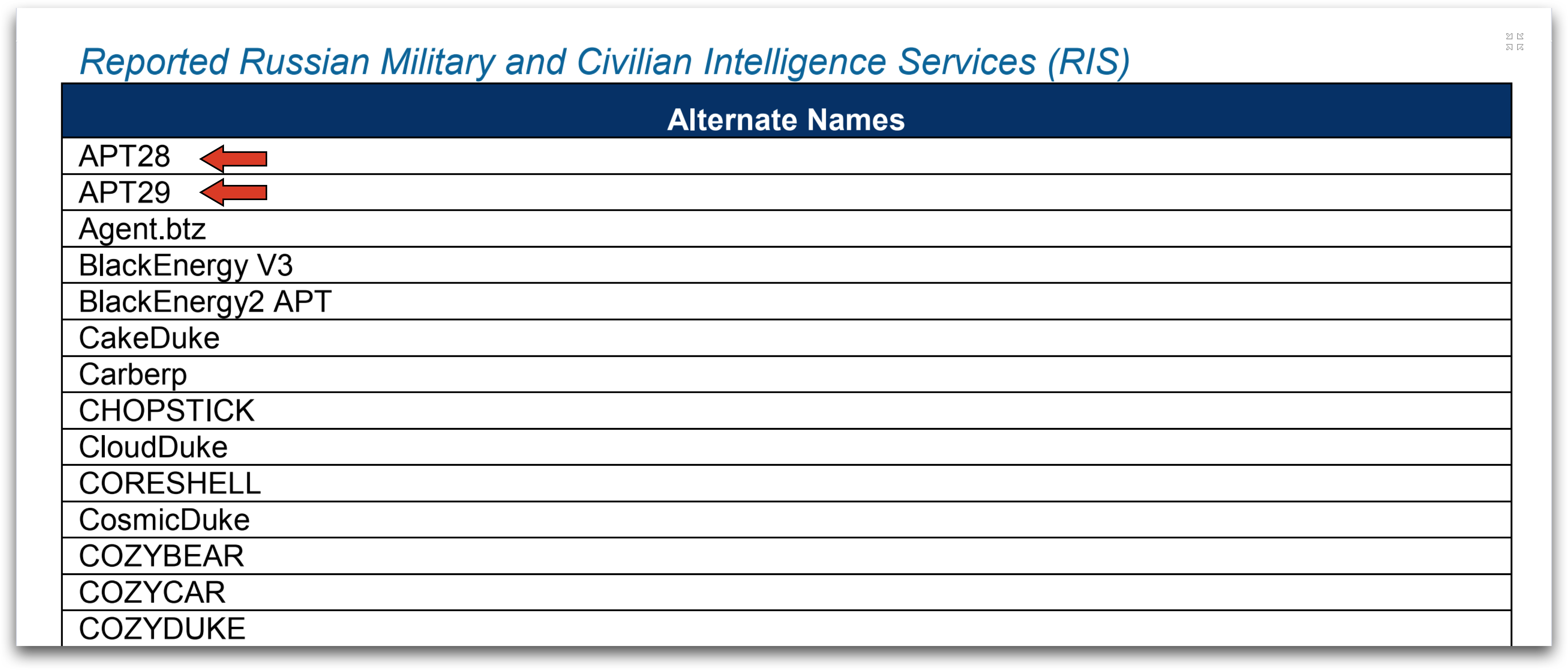

ไม่นานหลังจากการรั่วไหลของข้อมูล DNC ได้จ้างให้บริษัทด้านการรักษาความปลอดภัยบนโลกไซเบอร์ของเอกชน (Crowdstrike) ตรวจสอบกิจกรรมบนเครือข่ายที่ผิดปกติภายในเซิร์ฟเวอร์ของพรรคเดโมแครต ตามข้อมูลหลังจากตรวจสอบอย่างละเอียดแล้ว Crowdstrike ก็เปิดเผยว่า ได้ติดตามการรั่วไหลของข้อมูลดังกล่าวไปยังชุดการโจมตีสองครั้งที่เซิร์ฟเวอร์ของพรรคเดโมแครต ครั้งแรกมีชื่อรหัสว่า APT 29 หรือ Cozy Bear

และครั้งที่สองชื่อรหัสว่า APT 28 หรือ Fancy Bear ซึ่งตรงกับข้อมูลของรัฐบาลสหรัฐฯ ที่นำโดยกระทรวงความมั่นคงแห่งมาตุภูมิ (Department of Homeland Security หรือ DHC) และ เอฟบีไอ (FBI) ได้ร่วมกันออกรายงานสรุปสถานการณ์ 13 หน้า เริ่มตั้งแต่ กลางปี ค.ศ.2015 เป็นต้นมา

รายงานฉบับนี้ระบุว่า เป็นการโจมตีบนโลกไซเบอร์ของรัสเซีย (Grizzly Steppe) กล่าวคือ มีการแฮกเกิดขึ้น 2 ระลอก รอบแรกในช่วงฤดูร้อน ปี ค.ศ.2015 เป็นฝีมือแฮกเกอร์ที่ทำงานให้หน่วยราชการลับของรัสเซีย อยู่ในกลุ่ม RIS (Russian Civilian and Military Intelligence Services) ชื่อรหัสว่า “APT29” ใช้วิธีส่งอีเมลปลอมที่เหมือนจะมาจากหน่วยงานรัฐบาล หรือสถาบันการศึกษา

แต่จริงๆ แล้ว ข้างในใส่ลิงค์ที่พอกดแล้ว จะแอบไปดาวน์โหลดมัลแวร์มาฝังไว้ในเครื่องคอมพิวเตอร์ เทคนิคของการโจมตีนี้เรียกว่า “Spear Phishing” (การโจมตีในรูปแบบของการปลอมแปลงอีเมลและทำการสร้างเว็บไซต์ปลอม และพุ่งเป้าเจาะจงไปที่เหยื่อ เพื่อที่จะหลอกลวงให้เหยื่อหรือผู้รับอีเมล เปิดเผยข้อมูลส่วนบุคคล)

ซึ่ง APT29 ส่งอีเมลไปหาคนในรัฐบาลกว่าพันคน ปรากฎมีคนในคณะกรรมการการเลือกตั้งของพรรคเดโมแครต (DNC) ที่รู้ไม่เท่าทัน ได้กดลิงค์ไป ทำให้แฮกเกอร์นั้นสามารถเข้ามาซุ่มเก็บข้อมูลของพรรคเดโมแครตไปได้

(จริงๆ ในตอนนั้น DNC หลายคนก็รู้ตัวกัน แต่พอได้แจ้งไปทางทีม IT ของพรรคเดโมแครตแล้ว ทางฝ่าย IT อ่อนประสบการณ์ไปหน่อย เลยแก้ปัญหาไม่ได้ ที่สำคัญไม่ยอมคุยกับ FBI ถ้าได้คุยปัญหาอาจจะเบากว่านี้)

สำหรับการโจมตีระลอกที่สอง เริ่มในช่วงฤดูใบไม้ผลิปี ค.ศ. 2016 เป็นฝีมือแฮกเกอร์ที่ทำงานให้หน่วยข่าวกรองทางทหารของรัสเซียก็อยู่ในกลุ่ม RIS ชื่อรหัสว่า APT28 ใช้เทคนิคการโจมตีแบบ Spear Phishing เหมือนเดิม

แต่ในครั้งนี้เป็นลิงค์หลอกให้เปลี่ยนพาสเวิร์ดของอีเมล ถ้าหลงกลกดลิงค์ไปเปลี่ยนพาสเวิร์ด แฮกเกอร์ก็จะได้พาสเวิร์ดใหม่ในทันที ซึ่งตอนที่ จอห์น โพเดสตา หัวหน้าทีมงานรณรงค์หาเสียงของ ฮิลารี คลินตัน ที่ได้อีเมลนี้มา ก็สงสัยเลยสอบามไปที่ฝ่าย IT ของพรรคเดโมแครต ซึ่งทางนั้นก็เข้าใจผิดว่าเป็นลิงค์จริง ก็เลยบอกให้เปลี่ยนพาสเวิร์ด พร้อมกับส่งลิงค์ที่ถูกต้องไปให้

แต่ดั่งสวรรค์แกล้งแม้ทางฝ่าย IT ของพรรคเดโมแครต จะส่งลิงค์ที่ถูกต้องมาให้แล้ว แต่ว่า จอห์น โพเดสตา ดันกลับไปกดลิงค์หลอกที่แฮกเกอร์ส่งมาให้ จนทำให้ข้อมูลทั้งหมดหลุดไปที่วิกิลีกส์อย่างที่เราทราบกัน

เป็นเหตุให้สหรัฐฯ กล่าวหาว่า รัฐบาลรัสเซียอยู่เบื้องหลังการแฮกข้อมูลการเลือกตั้งของพรรคเดโมแครต (ไม่ได้แฮกระบบเลือกตั้ง) จนส่งผลแทรกแซงกระบวนการเลือกตั้ง ของสหรัฐฯ ในปี ค.ศ.2016

ในมุมมองที่อ้างอิงมาจากข้อมูลเชิงลึกของบริษัทการรักษา ความปลอดภัยบนโลกไซเบอร์ (Symantec) จะเห็นว่า แฮกเกอร์ได้แสดงถึงความเชี่ยวชาญในการโจมตี โดยการใช้อีเมลและความไม่รู้เท่าทันของผู้รับมาเป็นช่องทาง สำหรับการเผยแพร่ไวรัสและมัลแวร์

ถ้าพิจารณากันในทางเทคนิคคงเห็นวิธีการแฮกที่ใช้นั้นไม่ได้ซับซ้อนมากนัก แต่ให้ผลลัพธ์ที่เหนือกว่า ที่สำคัญก็คือ แฮกเกอร์นั้นฉลาดมองเห็นผลลัพธ์ที่ได้จากความผิดพลาดและความไม่รู้เท่าทันของมนุษย์

ข้อคิดที่ฝากไว้

ฟิชชิ่ง (Phishing) เป็นการโจมตีทางไซเบอร์ประเภทหนึ่งที่ใช้อีเมลปลอมเพื่อหลอกลวงให้ผู้รับให้ข้อมูล, ดาวน์โหลดมัลแวร์ หรือให้ดำเนินการอื่นๆ ตามที่ต้องการ ฟิชชิ่ง นั้นเกิดขึ้นเป็นครั้งแรกเมื่อ 30 ปีที่ผ่านมา โดยมาจากเว็บมืด (Dark web) ณ เวลานี้ก็ยังคงเป็นสิ่งอันตรายที่เกิดไปทั่วโลก

ตามรายงานของ SlashNext (แพลตฟอร์มเฉพาะที่ใช้ต่อสู้กับการโจมตีแบบฟิชชิ่ง) มีการส่งชุดการโจมตีแบบฟิชชิ่งเฉลี่ย 31,000 ครั้งต่อวันในปี ค.ศ.2023 ซึ่งนับเป็นอันตรายอย่างมากมีค่าใช้จ่ายที่สูง ดูได้จากข้อมูลการศึกษาของบริษัท IBM ในปี ค.ศ.2021 ได้ประเมินว่าองค์กรโดยเฉลี่ยใช้งบประมาณ 4.91 ล้านดอลลาร์ เพื่อตอบโต้การรั่วไหลของข้อมูลที่เป็นผลมาจากการโจมตีแบบฟิชชิ่ง อันถือเป็นสิ่งอันตรายบนโลกไซเบอร์ที่ไม่มีวันตาย

อ่านบทความทั้งหมดของ น.อ.สรรสิริ สิริสันตคุปต์

Featured Image Created by: pixlr.com AI Image Generator and AI Design tools