“รายงาน State of Ransomware 2022 ของ Sophos ระบุ 66% ขององค์กรทั่วโลก ถูกโจมตีโดยแรนซัมแวร์ มีการจ่ายค่าไถ่เฉลี่ยเพิ่มขึ้นเกือบ 5 เท่า หรือกว่า 30 ล้านบาท และแรนซัมแวร์สร้างความเปลี่ยนแปลงอุตสาหกรรมการประกันภัยทางไซเบอร์

โซฟอส รายงานผลสำรวจภัยคุกคามจากแรนซัมแวร์ State of Ransomware 2022 ซึ่งระบุว่า 66% ขององค์กรที่สำรวจถูกโจมตีโดยแรนซัมแวร์ในปี 2564 เพิ่มขึ้น 37% จากปี 2563 โดยองค์กรต้องจ่ายค่าไถ่ เพื่อเข้าถึงรหัสข้อมูลสำคัญที่ถูกโจมตีโดยแรนซัมแวร์ เป็นจำนวนเพิ่มขึ้นเกือบ 5 เท่า หรือคิดเป็นเงินกว่า 812,360 ดอลลาร์ (30 ล้านบาท) และยังเพิ่มขึ้น 3 เท่าในสัดส่วนขององค์กรที่จ่ายค่าไถ่ตั้งแต่ 1 ล้านดอลลาร์ขึ้นไป

นอกจากนี้ รายงานยังพบว่า 46% ขององค์กรที่มีการโจมตีเข้ารหัสข้อมูล ได้จ่ายค่าไถ่เพื่อรับข้อมูลกลับคืน แม้ว่าจะมีวิธีการกู้คืนข้อมูลอื่น เช่น การสำรองข้อมูลก็ตาม

รายงานสรุปผลกระทบของแรนซัมแวร์ที่มีต่อองค์กรขนาดกลาง 5,600 องค์กร ใน 31 ประเทศทั่วทวีปยุโรป อเมริกา เอเชียแปซิฟิกและเอเชียกลาง ตะวันออกกลาง และแอฟริกา โดยมี 965 รายที่เปิดเผยถึงรายละเอียดเกี่ยวกับการจ่ายค่าไถ่ให้กับแรนซัมแวร์

แรนซัมแวร์ ขับเคลื่อนการประกันภัยทางไซเบอร์

จากรายงานผลสำรวจภัยคุกคามจากแรนซัมแวร์ดังกล่าว มีประเด็นที่น่าติดตามคือ แรนซัมแวร์กับผลกระทบต่อการประกันภัยไซเบอร์ นั่นคือ

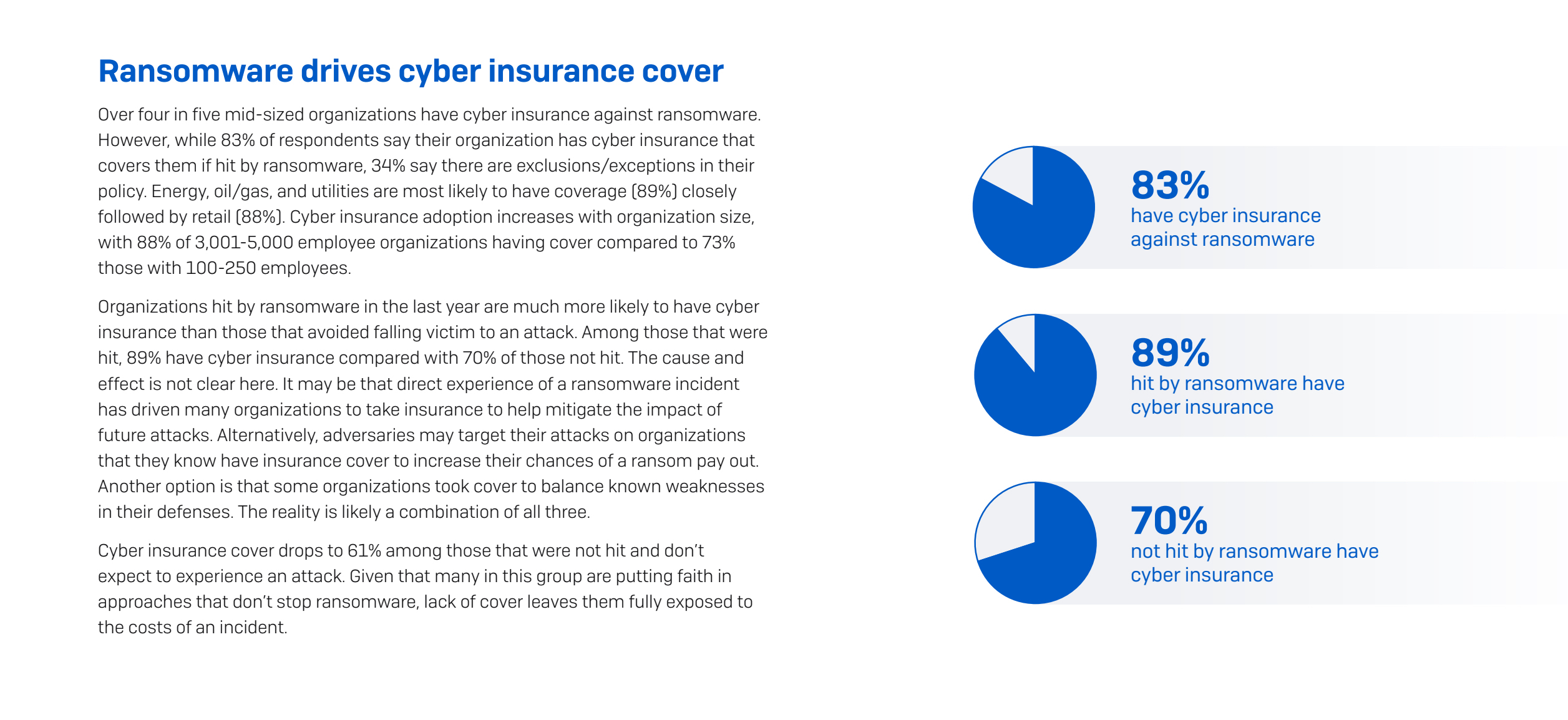

ผลสำรวจพบว่า องค์กรขนาดกลางมากกว่า 80% มีประกันไซเบอร์จากแรนซัมแวร์ โดยที่ 83% กล่าวว่า องค์กรของพวกเขามีประกันภัยไซเบอร์ที่ครอบคลุมหากโดนแรนซัมแวร์ แต่ 34% บอกว่า มีเงื่อนไขบางประการหรือข้อยกเว้นสำหรับการรับประกันภัย

รายงายพบว่า กลุ่มอุตสาหกรรม เช่น พลังงาน น้ำมัน/ก๊าซ และสาธารณูปโภคต่างๆ เป็นกลุ่มที่ได้รับการคุ้มครองจากประกันภัยทางไซเบอร์มากที่สุด (89%) รองลงมาคือร้านค้าปลีก (88%)

และพบว่า การทำประกันภัยทางไซเบอร์มีจำนวนเพิ่มขึ้นตามขนาดองค์กร คือ 88% สำหรับองค์กรที่มีพนักงาน 3,001-5,000 คน และ 73% ที่มีพนักงาน 100-250 คน

รวมถึงองค์กรที่โดนแรนซัมแวร์ในปีที่ผ่านมา มีแนวโน้มที่จะทำประกันภัยทางไซเบอร์มากกว่าองค์กรที่พยายามหลีกเลี่ยงการตกเป็นเหยื่อของการโจมตี

ในบรรดาผู้ที่ถูกโจมตี 89% มีการทำประกันภัยทางไซเบอร์ เทียบกับ 70% ที่มีการทำประกันฯ แต่ไม่โดนโจมตี อย่างไรก็ตามเหตุและผลของคำตอบในประเด็นนี้ยังไม่ชัดเจน ซึ่งอาจเป็นไปได้ว่าประสบการณ์ตรงจากเหตุการณ์แรนซัมแวร์ เป็นตัวแปรให้หลายองค์กรทำประกันเพื่อช่วยบรรเทาผลกระทบจากการโจมตีในอนาคต

และเป็นไปได้ว่า บรรดาแฮกเกอร์ ตั้งเป้าโจมตีองค์กรที่พวกเขารู้ว่ามีประกัน เพราะนี่คือ โอกาสในการจ่ายค่าไถ่

ในรายงานฉบับนี้ยังพบว่า ในช่วงปีที่ผ่านมา ความครอบคลุมของประกันไซเบอร์ลดลงเหลือ 61% ในกลุ่มที่ไม่เคยโดนและไม่คาดว่าจะโดนโจมตี เนื่องจากหลายคนในกลุ่มนี้เชื่อมั่นว่า ไม่สามารถหยุดการคุกคามจากแรนซัมแวร์ได้ ซึ่งการขาดความคุ้มครองทำให้กลุ่มธุรกิจที่เชื่อในลักษณะนี้ ได้รับความเสี่ยงอย่างเต็มที่จากต้นทุนของเหตุการณ์ที่เกิดขึ้น

การประกันภัยทางไซเบอร์กำลังขับเคลื่อนการปรับปรุงการป้องกันทางไซเบอร์

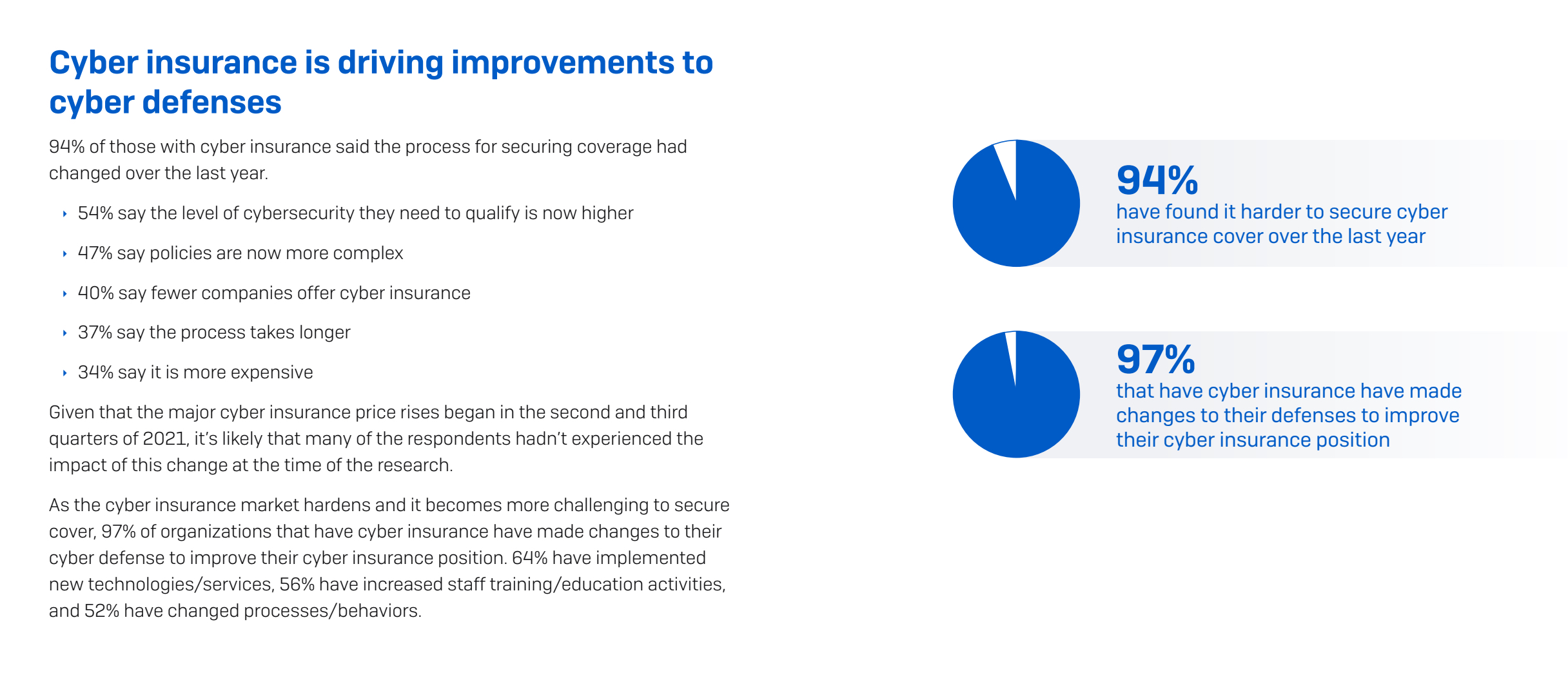

94% ของผู้ที่มีประกันภัยไซเบอร์กล่าวว่า กระบวนการสำหรับความครอบคลุมของการประกันภัย ได้เปลี่ยนแปลงไปในปีที่ผ่านมา โดย 54% บอกว่าเกณฑ์ของระดับความปลอดภัยทางไซเบอร์ที่ต้องการสูงขึ้น 47% บอกว่านโยบายมีความซับซ้อนมากขึ้น 40% บอกว่ามีบริษัทไม่กี่แห่งที่เสนอประกันภัยโลกไซเบอร์ 37% บอกว่ากระบวนการนี้ใช้เวลานานขึ้น และ 34% บอกว่าแพงกว่า

เนื่องจากราคาประกันในโลกไซเบอร์ที่สำคัญสูงขึ้นเริ่มขึ้นในไตรมาสที่สองและสามของปี 2564 ซึ่งมีแนวโน้มว่าผู้ตอบแบบสอบถามจำนวนมากไม่เคยประสบกับผลกระทบของการเปลี่ยนแปลงนี้ในขณะที่ทำการวิจัย

และเนื่องจากตลาดประกันภัยในโลกไซเบอร์กำลังอยู่ในช่วงที่ยากลำบากและมีความท้าทายมากขึ้นในการรักษาความปลอดภัย ดังนั้นจึงพบว่า 97% ขององค์กรที่มีการประกันภัยทางไซเบอร์ได้ทำการเปลี่ยนแปลงมาตรการป้องกันทางไซเบอร์เพื่อปรับปรุงสถานะการประกันภัยทางไซเบอร์, 64% ใช้เทคโนโลยี/บริการใหม่, 56% ฝึกอบรมให้พนักงานมากขึ้น และ 52% ได้เปลี่ยนกระบวนการ/พฤติกรรมความเสี่ยงต่างๆ

ประกันภัยไซเบอร์จ่ายค่าไถ่เกือบทั้งหมด

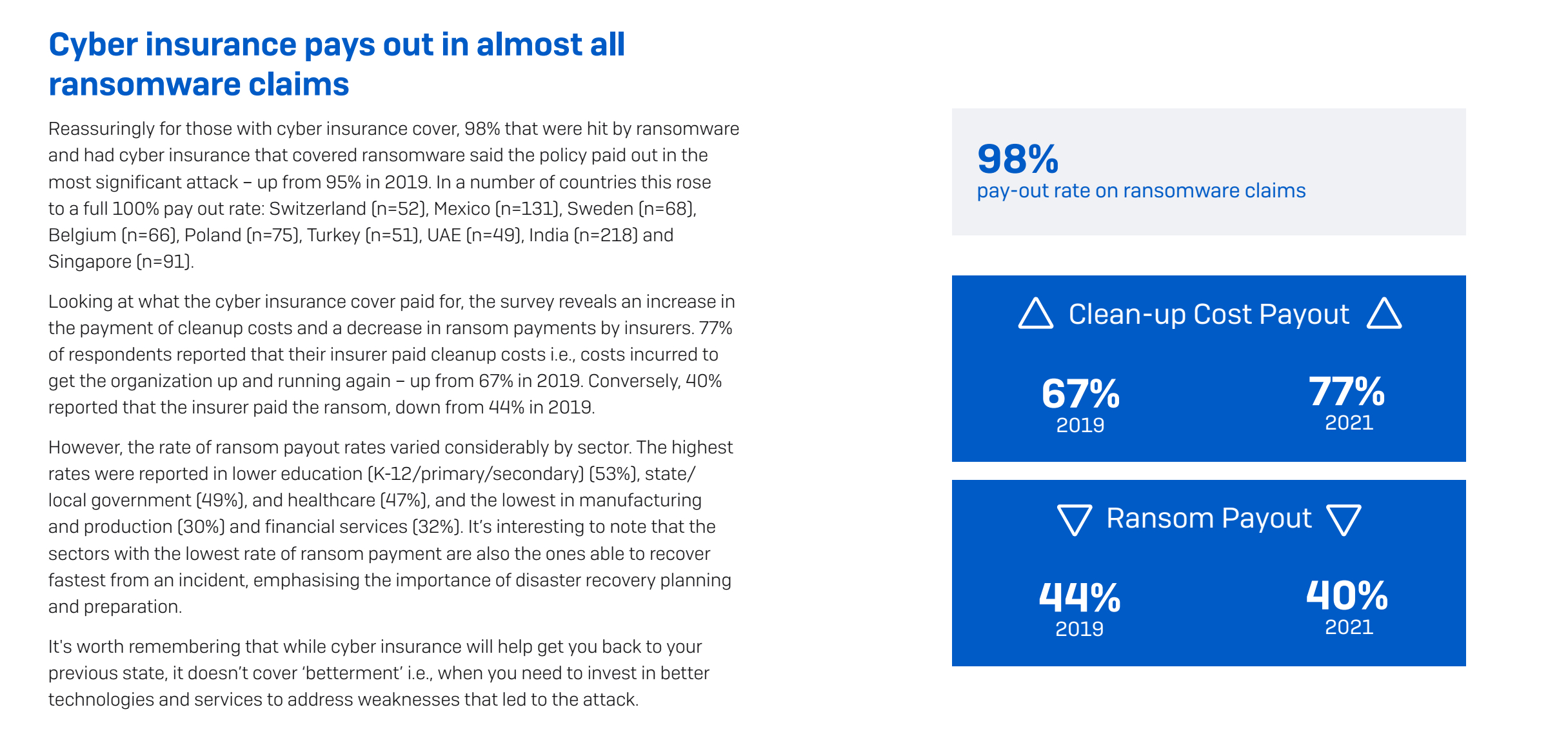

ข้อมูลจากการสำรวจอาจให้ความมั่นใจสำหรับผู้ที่มีประกันในโลกไซเบอร์ได้ โดยกรมธรรม์จ่าย 98% ให้องค์กรที่โดนแรนซัมแวร์ โดยเพิ่มขึ้นจาก 95% ในปี 2019 และในหลายประเทศจ่ายค่าไถ่เต็มจำนวน (100%)

เมื่อพิจารณาถึงสิ่งที่ประกันภัยไซเบอร์ต้องจ่ายในกรณีเกิดเหตุการณ์ขึ้น แบบสำรวจเผยให้เห็นการเพิ่มขึ้นของ การค่าใช้จ่ายในการล้างหรือทำความสะอาดระบบ และการลดลงของการจ่ายค่าไถ่โดยผู้ทำประกันเอง

ผู้ตอบแบบสอบถามรายงานว่า บริษัทประกันของตนจ่ายค่าใช้จ่ายในการทำความสะอาด หรือ ค่าใช้จ่ายต่างๆ เพื่อให้องค์กรกลับมาทำงานได้อีกครั้ง เพิ่มขึ้นจาก 67% ในปี 2019 เป็น 77% ในทางกลับกันก็พบว่า บริษัทผู้ทำประกันจ่ายค่าไถ่ ลดลงเหลือ 40% จาก 44% ในปี 2019

อย่างไรก็ตาม อัตราการจ่ายเงินค่าไถ่แตกต่างกันมากในแต่ละอุตสาหกรรม โดยที่อัตราสูงสุด คือ กลุ่มการศึกษาระดับล่าง (อนุบาล/ประถมศึกษา/มัธยมศึกษา) 53%, หน่วยงานรัฐบาล 49%, การดูแลสุขภาพ 47%, บริการทางการเงิน 32% และต่ำสุดในภาคการผลิต 30%

ข้อสังเกตประการหนึ่งคือ ภาคธุรกิจที่มีอัตราการจ่ายค่าไถ่ต่ำที่สุดนั้นสามารถกู้คืนได้เร็วที่สุดจากเหตุการณ์ที่เกิดขึ้น โดยเน้นถึงความสำคัญของการวางแผนและการเตรียมการกู้คืนจากภัยพิบัติ

นอกจากเรื่องแรนซัมแวร์กับผลกระทบต่อการประกันภัยไซเบอร์ ยังมีผลสำรวจเหตุการณ์เกี่ยวกับแรนซัมแวร์ที่พบทั่วโลก ภายในปี 2564 รวมถึงปัญหาการประกันภัยทางไซเบอร์ที่เกี่ยวข้องอื่นๆ ดังต่อไปนี้

จำนวนเงินค่าไถ่เพิ่มสูงขึ้น

ในปี 2564 องค์กรกว่า 11% ระบุว่าพวกเขาจ่ายเงินค่าไถ่ เป็นมูลค่าตั้งแต่ 1 ล้านดอลลาร์ขึ้นไป ซึ่งองค์กรที่เลือกวิธีการดังกล่าวมีจำนวนเพิ่มขึ้นจาก 4% ในปี 2563 ในขณะที่องค์กรที่จ่ายค่าไถ่น้อยกว่า 10,000 ดอลลาร์ มีจำนวนลดลงเหลือ 21% จาก 34% ในปี 2563

เหยื่อที่จ่ายค่าไถ่มีจำนวนเพิ่มขึ้น

ในปี 2564 46% ขององค์กรที่มีการโจมตีเข้ารหัสข้อมูล ได้จ่ายค่าไถ่เพื่อรับข้อมูลกลับคืน โดย 26% ขององค์กรที่สามารถกู้คืนข้อมูลที่เข้ารหัสโดยใช้ข้อมูลสำรองในปี 2564 ก็จ่ายค่าไถ่เช่นกัน

ผลกระทบจากการโจมตีของแรนซัมแวร์อาจถึงขั้นวิกฤต

ต้นทุนเฉลี่ยในการกู้คืนขากการโจมตีล่าสุดของแรนซัมแวร์ในปี 2564 อยู่ที่ 1.4 ล้านดอลลาร์ ซึ่งใช้เวลาประมาณ 1 เดือนในการกู้คืนจากความเสียหายและการหยุดชะงักของธุรกิจ โดยองค์กรเกือบ 90% ระบุว่า การโจมตีส่งผลประทบต่อความสามารถในการดำเนินการ และเหยื่อภาคเอกชนกว่า 86% กล่าวว่าพวกเขาสูญเสียธุรกิจและ/หรือรายได้เพราะถูกโจมตี

เชสเตอร์ วิสนิวสกี้ นักวิทยาศาสตร์และนักวิจัยด้านความปลอดภัยของ โซฟอส กล่าวว่า “นอกเหนือจากการจ่ายค่าไถ่ที่ทวีความรุนแรงขึ้นแล้ว ผลสำรวจยังแสดงให้เห็นว่าสัดส่วนของผู้ที่ตกเป็นเหยื่อที่จ่ายค่าไถ่ยังเพิ่มขึ้นอย่างต่อเนื่อง ถึงแม้จะมีวิธีการอื่นๆ ให้เลือกก็ตาม”

“สาเหตุที่เหยื่อทำเช่นนี้อาจมีได้หลายประการ เช่น การสำรองข้อมูลที่ไม่สมบูรณ์ หรือความต้องการที่จะป้องกันไม่ให้ข้อมูลที่ถูกขโมยรั่วไหลสู่พื้นที่สาธารณะ ซึ่งผลที่ตามมาจากการโจมตีของแรนซัมแวร์คือ ความกดดันจากการที่องค์กรต้องรีบสำรองข้อมูลและกลับมาดำเนินการต่อให้ได้เร็วที่สุด”

“แต่การกู้คืนข้อมูลที่เข้ารหัสโดยใช้ข้อมูลสำรองอาจเป็นประบวนการที่ยากและใช้เวลานาน ดังนั้นการแก้ปัญหาโดยการจ่ายค่าไถ่อาจเป็นวิธีที่เร็วกว่า”

“อย่างไรก็ตาม การจ่ายค่าไถ่ถือเป็นการกระทำที่มีความเสี่ยง เพราะองค์กรไม่รู้ว่าผู้โจมตีได้ทำอะไรไปบ้าง เช่น การเพิ่ม Backdoor หรือรูรั่วของซอฟต์แวร์ที่แฮกเกอร์จงใจสร้างไว้ การคัดลอกรหัสผ่าน เป็นต้น หากองค์กรไม่ล้างข้อมูลที่กู้คืนกลับมาอย่างทั่วถึง อาจทำให้ข้อมูลที่เหลืออยู่ทั้งเครือข่ายเป็นพิษและอาจถูกโจมตีซ้ำได้อีกในอนาคต”

วิสนิวสกี้ กล่าวเพิ่มว่า “ผลสำรวจชี้ว่า เราอาจจะอยู่ในจุดสูงสุดของการโจมจีด้วยแรนซัมแวร์ที่ผู้โจมตีเรียกร้องค่าไถ่ที่มากขึ้นเรื่อยๆ ทำให้เกิดการปะทะกับตลาดประกันภัยไซเบอร์ที่ต้องการเสริมสร้างความแข็งแกร่ง เนื่องจากบริษัทประกันพยายามลดความเสี่ยงและการต่อกรกับแรนซัมแวร์”

“ในช่วงไม่กี่ปีมานี้ อาชญากรทางไซเบอร์สามารถสร้างแรนซัมแวร์ได้ง่ายขึ้นเรื่อยๆ จากการใช้บริการแรนซัมแวร์ (Ransomware-as-a-service) นอกจากนี้ ผู้ให้บริการประกันภัยทางไซเบอร์จำนวนมากได้เหมารวมค่าใช้จ่ายในการกู้คืนแรนซัมแวร์ ที่รวมการจ่ายค่าไถ่เข้าไปเรียบร้อยแล้ว ซึ่งอาจมีส่วนทำให้ความต้องการเรียกค่าไถ่สูงขึ้นตามไปด้วย”

“อย่างไรก็ตาม ผลลัพธ์ที่ได้บ่งชี้ว่า การประกันภัยทางไซเบอร์มีความรุนแรงขึ้น และในอนาคตเหยื่ออาจเต็มใจจ่ายค่าไถ่น้อยลงหรือไม่สามารถจ่ายค่าไถ่ที่สูงเกินจริงได้ ซึ่งเป็นสิ่งที่น่าเสียดายที่แนวโน้มดังกล่าวไม่อาจช่วยลดความเสี่ยงของการโจมตีของแรนซัมแวร์ เพราะการโจมตีของแรนซัมแวร์นั้นไม่ได้เน้นที่ทรัพยากรเหมือนกับการโจมตีทางไซเบอร์อื่นๆ ดังนั้น แรนซัมแวร์จะยังคงอยู่และอาชญากรทางไซเบอร์จะยังคงโจมตีเหยื่อต่อไป”

โซฟอส แนะนำแนวทางปฏิบัติที่ดีที่สุดในการช่วยองค์กรป้องกันแรนซัมแวร์และการโจมตีทางไซเบอร์ อื่น ๆ ดังนี้

- ติดตั้งและบำรุงรักษาระบบป้องกันคุณภาพสูงในทุกจุดแวดล้อมขององค์กร พร้อมตรวจสอบการควบคุมความปลอดภัยอย่างสม่ำเสมอ ตามความต้องการขององค์กร

- ตรวจสอบและป้องกันภัยคุกคามในเชิงรุก เพื่อระบุและขจัดภัยคุกคามต่างๆ หรือจ้างผู้เชี่ยวชาญด้านการตรวจจับและตอบสนองต่อภัยคุกคาม หากองค์กรมีเวลาหรือทักษะภายในไม่เพียงพอ

- เสริมความแข็งแกร่งของระบบไอทีโดยการค้นหาและปิดช่องโหว่ความปลอดภัยต่างๆ เช่น อุปกรณ์ที่ไม่ผ่านการอัปเดตแก้ไข เครื่องที่ไร้การป้องกัน พอร์ต RPD ที่เปิดทิ้งไว้ และอื่นๆ ทั้งนี้ โซลูชัน Extended Detection and Response (XDR) เหมาะสมอย่างมากสำหรับจุดประสงค์นี้

- เตรียมพร้อมสำหรับกรณีที่เลวร้ายที่สุด โดยเตรียมพร้อมต่อการเกิดเหตุคุกคามทางไซเบอร์และอัปเดตแผนอยู่เสมอ

- สำรองข้อมูลและฝึกกู้คืนข้อมูลจากการคุมคาม เพื่อที่จะได้สำรองข้อมูลและกลับมาดำเนินการต่อให้ได้เร็วที่สุด โดยเกิดการหยุดชะงักน้อยที่สุด

Featured Image: Anonymous hacker photo created by Racool_studio – www.freepik.com