“รายงานภัยคุกคามจาก ฟอร์ติการ์ดแล็บส์ พบแรนซัมแวร์ขยายสายพันธุ์มากขึ้นเกือบ 100% ในระยะเพียง 6 เดือนแรกของปี นี้ แนวโน้มภัย Exploit แสดงให้เห็นว่าอุปกรณ์ปลายทางยังคงเป็นเป้าหมาย จากความนิยมการทำงานแบบ Work from Anywhere

ฟอร์ติเน็ต เปิดเผยรายงาน ภูมิทัศน์ของภัยคุกคามรายครึ่งปี พ.ศ. 2565 (FortiGuard Labs Global Threat Landscape Report) ที่ทำโดยฟอร์ติการ์ดแล็บส์ โดยมีประเด็นสำคัญ 4 ประการ นั่นคือ ประการแรก Ransomware-as-a-Service (RaaS) เป็นบริการที่ส่งให้ภัยคุกคามแรนซัมแวร์ยังคงขยายสายพันธุ์ได้มากขึ้นต่อไป

ประการที่สอง อาชญากรทางไซเบอร์ยังคงมุ่งไปที่อุปกรณ์ปลายทางของผู้ใช้งานในวิถีการทำงานจากทุกที่ (Work from anywhere: WFA) เพื่อใช้เป็นทางเข้าถึงเครือข่ายขององค์กร นอกจากนี้ สภาพแวดล้อมของเทคโนโลยีปฏิบัติการ (โอที) ที่กำลังหลอมรวมเข้ากับเทคโนโลยีสารสนเทศ (ไอที) เปิดโอกาสให้เป็นเป้าหมายในการโจมตีมากขึ้น

ประการที่สาม ภัยคุกคามที่มุ่งทำลายล้างข้อมูลยังคงเป็นเทรนด์ต่อไป ดังที่ได้พบว่ามัลแวร์ไวเปอร์ที่ผู้ประสงค์ร้ายใช้เป็นเครื่องมือนั้นแพร่กระจายมากขึ้น

และประการที่สี่ ศัตรูทางไซเบอร์ใช้เทคนิคการสอดแนมและเทคนิคหลบเลี่ยงการถูกตรวจพบและการป้องกันมากขึ้น เพื่อเพิ่มความแม่นยำและความรุนแรงในการทำลายล้างตลอดห่วงโซ่การโจมตีทางไซเบอร์ให้มากขึ้น

โดยมีรายละเอียดของแต่ละประเด็นคือ

1. วิวัฒนาการของระบบนิเวศอาชญากรรม ส่งให้แรนซัมแวร์ขยายสายพันธุ์ได้อย่างรวดเร็ว

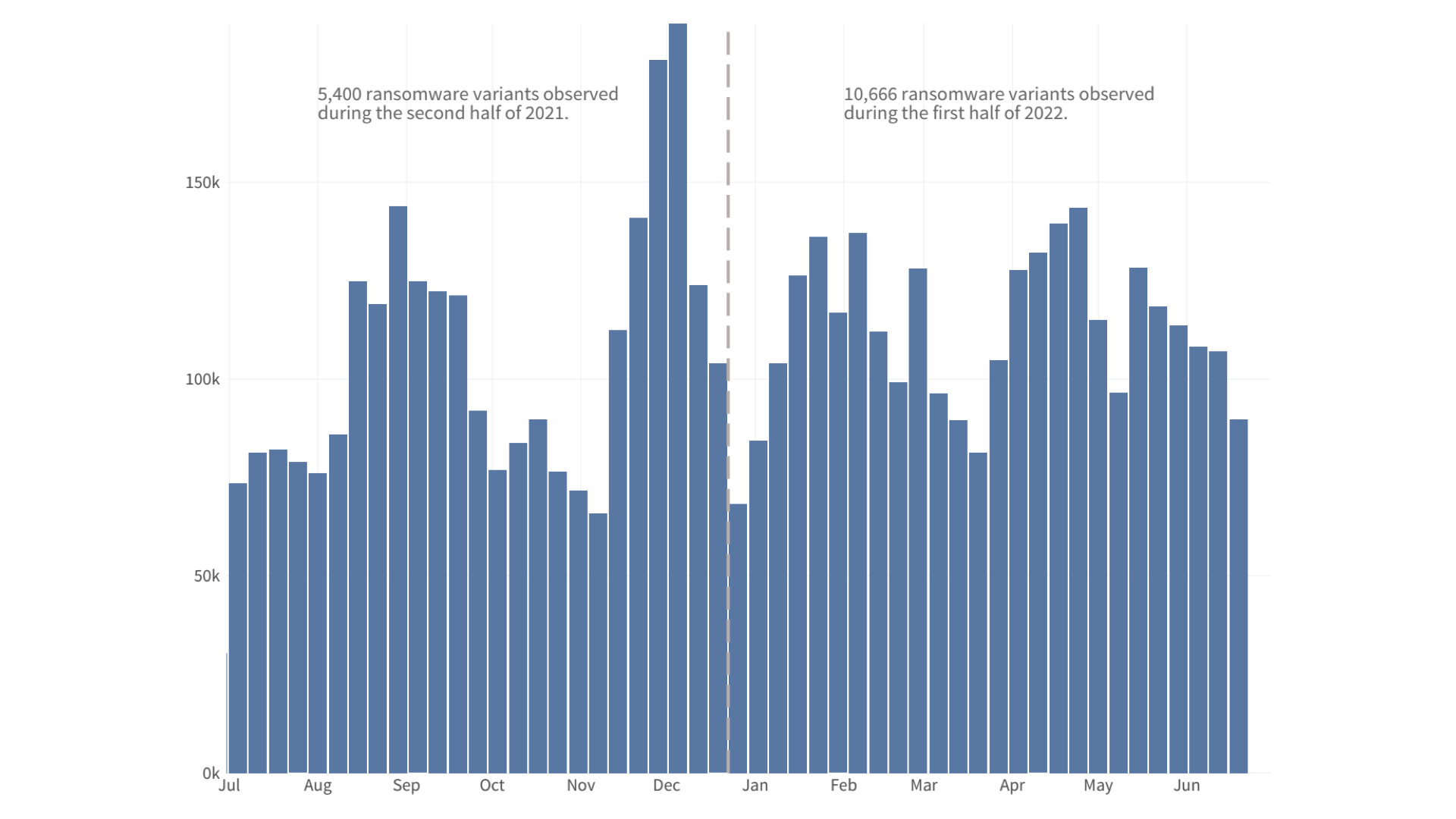

แรนซัมแวร์ยังคงเป็นภัยคุกคามอันดับต้นๆ และอาชญากรทางไซเบอร์ยังคงลงทุนทรัพยากรมากมาย เพื่อสร้างเทคนิคการโจมตีใหม่ๆ โดยที่ในช่วง 6 เดือนแรกของต้นปีนี้

ฟอร์ติการ์ดแล็บส์พบแรนซัมแวร์ทั้งหมด 10,666 สายพันธุ์เทียบกับ 5,400 สายพันธุ์ในช่วง 6 เดือนหลังของปีที่แล้ว หมายถึงการเติบโตเกือบ 100% ในระยะเพียง 6 เดือน โดย RaaS อันเป็นที่นิยมในเว็บมืดยังคงหนุนหลังอุตสาหกรรมอาชญากร ส่งผลให้องค์กรต่างๆ จำเป็นต้องคำนึงถึงการคุกคามของแรนซัมแวร์

ทั้งนี้ ในการป้องกันแรนซัมแวร์ องค์กรในทุกอุตสาหกรรมในทุกขนาดจำเป็นต้องมีแนวนโยบายเชิงรุก สิ่งที่สำคัญคือควรมีศักยภาพในการมองเห็น การป้องกันและการแก้ไขแบบเรียลไทม์ควบคู่ไปกับโครงสร้างประเภทที่มีความวางใจเป็นศูนย์ (ZTNA) พร้อมการตรวจจับและตอบสนองปลายทางขั้นสูง (EDR)

2. เทรนด์ของภัย Exploit ชี้ว่าอุปกรณ์ปลายทางและอุปกรณ์ประเภทโอทียังคงเป็นเป้าหมายที่หลีกเลี่ยงไม่ได้

การหลอมรวมกันทางดิจิทัลของไอทีและโอทีรวมทั้งอุปกรณ์ปลายทางของการใช้งานแบบทำงานจากที่ไหนก็ได้ (Work from Anywhere: WFA) ยังคงเป็นจุดอ่อนให้ถูกโจมตี ผู้ประสงค์ร้ายได้ใช้วิธีเจาะระบบผ่านช่องโหว่ (Exploit) ที่มีอยู่จำนวนมากที่พบในอุปกรณ์ปลายทาง

เมื่อพบการใช้ที่ไม่ได้รับอนุญาตเข้าถึงระบบโดยมีเป้าหมายในการเคลื่อนย้ายไปมาเพื่อเจาะลึกเข้าไปในเครือข่ายขององค์กร เช่น ช่องโหว่การปลอมแปลง (CVE 2022-26925) ซึ่งพบว่ามีปริมาณมาก เช่นเดียวกับช่องโหว่การเรียกใช้โค้ดจากระยะไกล (CVE 2022-26937)

นอกจากนี้ เมื่อวิเคราะห์จุดอ่อนทางตามปริมาณและการตรวจจับของอุปกรณ์ปลายเผยให้เห็นเส้นทางที่ผู้ประสงค์ร้ายพยายามเข้าถึงระบบอย่างต่อเนื่องโดยรุกที่ช่องโหว่ทั้งเก่าและใหม่ให้มากสุด

ยิ่งไปกว่านั้น เมื่อมองไปที่เทรนด์ช่องโหว่ในระบบโอที พบว่าอุปกรณ์และแพลตฟอร์มหลากหลายประเภทถูกเจาะโดยอาศัยช่องโหว่ของระบบด้วยเช่นกัน ซึ่งแสดงให้เห็นถึงความเป็นจริงที่ว่าการหลอมรวมกันของไอทีและโอทีที่มีเพิ่มขึ้น จะเป็นเป้าหมายถูกคุกคามมากขึ้น

ทั้งนี้ เทคโนโลยีที่ป้องกันอุปกรณ์ปลายทางขั้นสูงจะสามารถช่วยบรรเทาและแก้ไขอุปกรณ์ที่ติดไวรัสได้อย่างมีประสิทธิภาพในช่วงเริ่มต้นของการคุกคาม

นอกจากนี้ องค์กรสามารถใช้บริการต่างๆ เช่น บริการป้องกันความเสี่ยงทางดิจิทัล (Digital risk protection service: DRPS) ช่วยประเมินภัยคุกคามที่เกิดภายนอก ค้นหาและแก้ไขปัญหาด้านความปลอดภัย และช่วยให้ได้รับข้อมูลภัยคุกคามที่กำลังเกิดขึ้นและที่กำลังจะเกิดขึ้นในเชิงลึกได้ดีอีกด้วย

3. ภัยคุกคามที่มุ่งล้างข้อมูลในระบบเพิ่มมากขึ้น

มัลแวร์ไวเปอร์ คือ ภัยที่มุ่งทำลายล้างข้อมูลให้หมดกำลังใช้ซอฟต์แวร์พัฒนาเทคนิคการโจมตีที่ทำลายล้างและมีกระบวนการซับซ้อนมากขึ้น พบว่าสงครามในยูเครนทำให้มัลแวร์ประเภทล้างข้อมูลดิสก์เพิ่มขึ้นอย่างมากในหมู่ผู้คุกคามที่กำหนดเป้าหมายไปยังโครงสร้างพื้นฐานที่สำคัญ

ทั้งนี้ ฟอร์ติการ์ตแล็ปส์ได้ระบุสายพันธุ์ไวเปอร์ใหม่อย่างน้อย 7 แบบในช่วงหกเดือนแรกของปีพ.ศ. 2565 ที่ถูกนำไปใช้ในการต่อต้านองค์กรภาครัฐ กองทัพ และเอกชนต่างๆ ซึ่งตัวเลขนี้มีความสำคัญเนื่องจากใกล้เคียงกับจำนวนของมัลแวร์ไวเปอร์ที่ตรวจพบเมื่อ 10 ปีที่แล้วคือตั้งแต่ปีพ.ศ. 2555 เป็นต้นมา

นอกจากนี้ ไม่ได้พบมัลแวร์ไวเปอร์ในที่แห่งเดียว แต่ตรวจพบและประกาศให้สาธารณะทราบในอีก 24 ประเทศนอกเหนือจากยูเครน

ดังนั้น องค์กรต่างๆ จึงต้องการกระบวนการตรวจสอบในเครือข่ายและการตอบสนองภัย (Network Detection and Response: NDR) ที่ใช้เทคโนโลยีเอไอซึ่งเรียนรู้ได้ด้วยตนเอง ที่สามารถตรวจจับการบุกรุกได้ดียิ่งขึ้น และต้องสำรองข้อมูลไว้นอกสถานที่และเป็นแบบออฟไลน์ จึงจะช่วยลดผลกระทบจากการโจมตีของมัลแวร์ไวเปอร์ได้

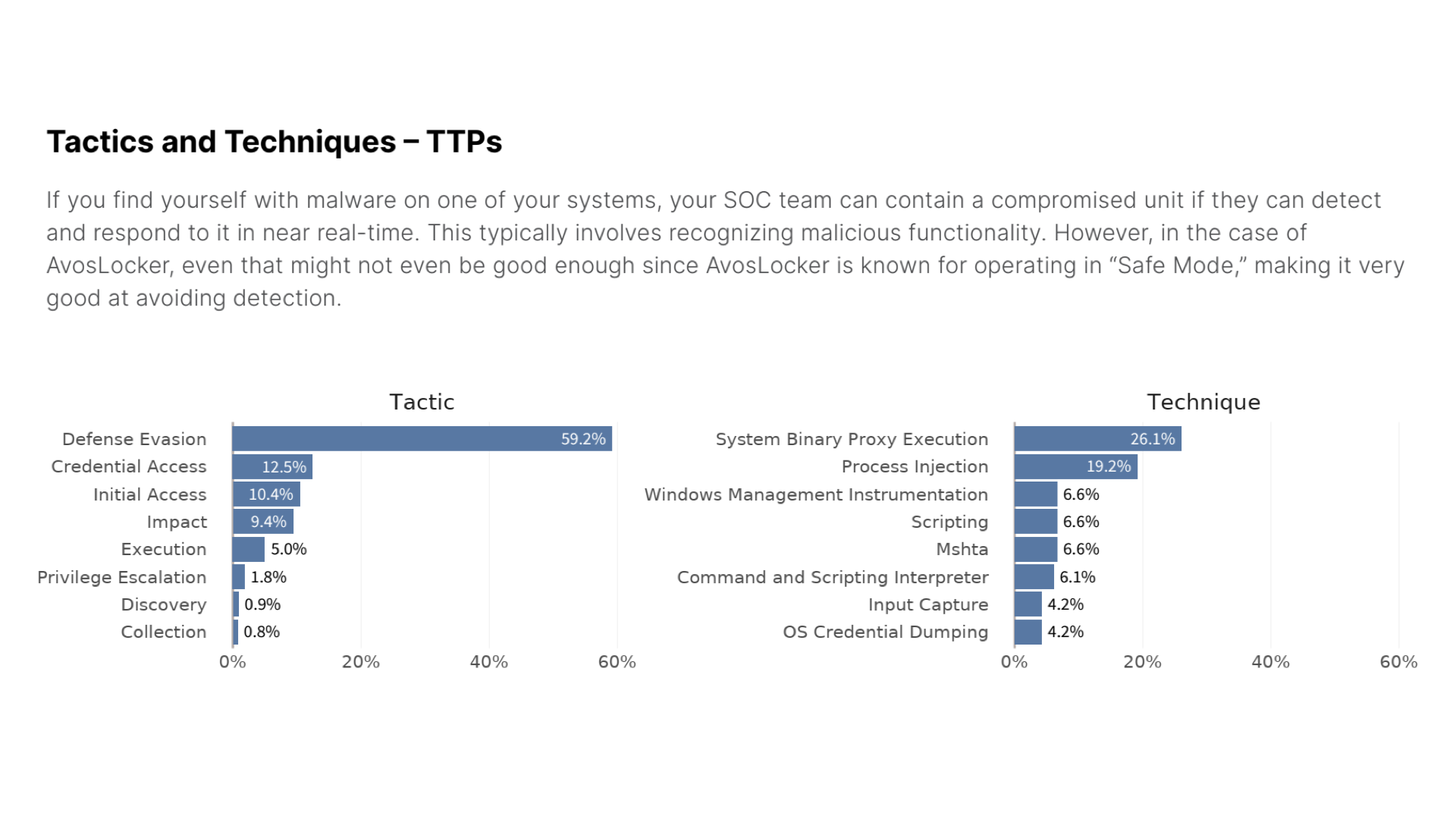

4. ผู้ประสงค์ร้ายทั่วโลกใช้กลยุทธ์หลบเลี่ยงการถูกค้นพบและป้องกันเป็นหลัก

ฟอร์ติการ์ดแล็บส์ ได้วิเคราะห์การทำงานของมัลแวร์ที่ตรวจพบได้ เพื่อติดตามแนวทางที่มัลแวร์ใช้มากที่สุดในช่วง 6 เดือนที่ผ่านมา พบว่าในบรรดากลวิธีและเทคนิค 8 อันดับแรกที่เน้นคุกคามที่อุปกรณ์ปลายทางนั้น นักพัฒนามัลแวร์ใช้กลวิธีการหลีกเลี่ยงการป้องกันมากที่สุด โดยมักจะเรียกใช้งานพร็อกซีไบนารีของระบบเพื่อช่วยหลบแอบ ทั้งนี้ ผู้ประสงค์ร้ายต้องซ่อนเจตนาร้ายเป็นสิ่งสำคัญ

ดังนั้น ผู้คุกคามจึงใช้เทคนิคการหลบเลี่ยงการป้องกันโดยการปิดบังและพยายามซ่อนคำสั่งโดยใช้ใบรับรองที่ถูกต้องเพื่อดำเนินการตามกระบวนการที่ดูเชื่อถือ นอกจากนี้ เทคนิคที่ได้รับความนิยมอันดับ 2 คือ การแทรกในกระบวนการ ซึ่งอาชญากรจะแอบแทรกโค้ดลงในกระบวนการอื่นแห่งหนึ่ง เพื่อหลบเลี่ยงการป้องกันของระบบและใช้พรางตัวให้แนบเนียนมากขึ้น

องค์กรต่างๆ จึงควรใช้ข้อมูลข่าวกรองภัยคุกคามทางไซเบอร์ที่สามารถนำไปปฏิบัติใช้ได้จริง ทั้งนี้ แพลตฟอร์มการรักษาความปลอดภัยทางไซเบอร์ที่ใช้เอไอและแมชชีนเลิร์นนิ่ง และมีความสามารถในการตรวจจับและตอบสนองขั้นสูงซึ่งขับเคลื่อนโดยข่าวกรองภัยคุกคามที่นำไปปฏิบัติได้ทันทีนั้นเป็นสิ่งสำคัญในการปกป้องในทุกส่วนเอดจ์ของเครือข่ายไฮบริดทุกประเภท

แนะนำให้ใช้การรักษาความปลอดภัยที่ขับเคลื่อนด้วยเอไอทั่วพื้นผิวการโจมตีแบบขยาย

เมื่อองค์กรใช้ข่าวกรองภัยคุกคามที่นำไปปฏิบัติได้มาสร้างความเข้าใจอย่างลึกซึ้งยิ่งขึ้นเกี่ยวกับเป้าหมายและยุทธวิธีที่ผู้ประสงค์ร้ายแล้ว องค์กรจะสามารถจัดแนวการป้องกันภัยเพื่อปรับตัวและตอบสนองต่อเทคนิคการโจมตีที่เปลี่ยนแปลงไปอย่างรวดเร็วในเชิงรุกได้ดีขึ้น

ซึ่งข้อมูลเชิงลึกเกี่ยวกับภัยคุกคามมีความสำคัญอย่างยิ่งในการช่วยจัดลำดับความสำคัญของกลยุทธ์ที่ปกป้องสภาพแวดล้อมให้ปลอดภัยยิ่งขึ้นได้

ทั้งนี้ การสร้างความตระหนักรู้และการฝึกอบรมด้านความปลอดภัยทางไซเบอร์ให้กับพนักงานและทีมรักษาความปลอดภัยเป็นกลยุทธ์ที่สำคัญเช่นกันเนื่องจากมีการเปลี่ยนแปลงภูมิทัศน์ของภัยคุกคามอยู่ตลอดเวลา

องค์กรจำเป็นต้องมีการปฏิบัติงานด้านความปลอดภัยที่ทำงานได้เร็วเท่าที่ความเร็วของเครื่องเพื่อให้ทันกับปริมาณ ความซับซ้อน และความเร็วของภัยคุกคามทางไซเบอร์ในปัจจุบัน

โดยกลยุทธ์การป้องกัน การตรวจจับ และการตอบสนองที่ขับเคลื่อนโดยเอไอ และแมชชีนเลิร์นนิ่งที่เป็นแบบสถาปัตยกรรมตาข่ายความปลอดภัยทางไซเบอร์ (Cybersecurity mesh architecture) ช่วยให้คุณสมบัติด้านความปลอดภัยทำงานกันได้แข็งแกร่งมากขึ้น ระบบเป็นอัตโนมัติมากขึ้น ตลอดจนมีการตอบสนองต่อภัยคุกคามทั่วทั้งเครือข่ายที่ขยายได้อย่างรวดเร็ว สอดประสานการทำงานกัน และมีประสิทธิภาพมากขึ้น

รายงานการคุกคามทางไซเบอร์ในประเทศไทย

สำหรับประเทศไทยนั้น ฟอร์ติการ์ดแล็บส์ รายงานว่า เมื่อเปรียบเทียบไตรมาส 1 และ 2 นั้น ตรวจพบไวรัส HTML/Generic.31221958itr คุกคามมากที่สุดที่ 21.24% และ 21.41% ตามลำดับ ส่วนภัยประเภทบอตเน็ตนั้น พบ Mirai.Botnet มากที่สุดที่ 49.19% และ 50.07% ตามลำดับ

และภัยประเภทเอ็กซปลอยท์ที่หาประโยชน์จากช่องโหว่นั้นพบ MS Windows HTTP.sys.UipParSeAccep_ ในไตรมาส 1 มากที่สุดที่ 38.11% โดยกลับพบ HTTP.URl.Java Code.Injection ในไตรมาส 2 มากที่สุดที่ 31.71%

Featured Image: Image by DCStudio on Freepik